|

|

ENCICLOPEDIA DELLA RADIOELETTRONICA ED ELETTRICA Osso elettronico. Enciclopedia dell'elettronica radio e dell'ingegneria elettrica

Enciclopedia della radioelettronica e dell'elettrotecnica / Radioamatore principiante [Si è verificato un errore durante il processo di questa direttiva] Tutti hanno familiarità con un dado normale: un cubo con da uno a sei punti sui bordi. È noto che è stata l'analisi dei risultati del lancio di un dado del genere a costituire la base della teoria della probabilità. Per molto tempo i dadi sono stati un elemento essenziale di molti giochi. Ma si scopre che questo “strumento” può essere realizzato anche utilizzando l’elettronica. Un tale "osso" non sta sul bordo, non cade a terra e non devi vomitarlo. Devi solo premere il pulsante e dopo pochi secondi apparirà il risultato successivo. Sono possibili varie opzioni per implementare un tale progetto. Un diagramma schematico di uno di essi è mostrato in Fig. 1. In esso, il numero rilasciato viene visualizzato sull'indicatore digitale HG1, i cui segmenti sono commutati da chiavi elettroniche sui transistor VT1-VT9 [1]. Il dispositivo contiene anche un contatore realizzato sul chip DD2 e un generatore di impulsi sugli elementi DD1.1, DD1.2. La frequenza di ripetizione dell'impulso dipende dalla tensione sul condensatore C1 e cambia quando si scarica da 10 Hz a frazioni di hertz.

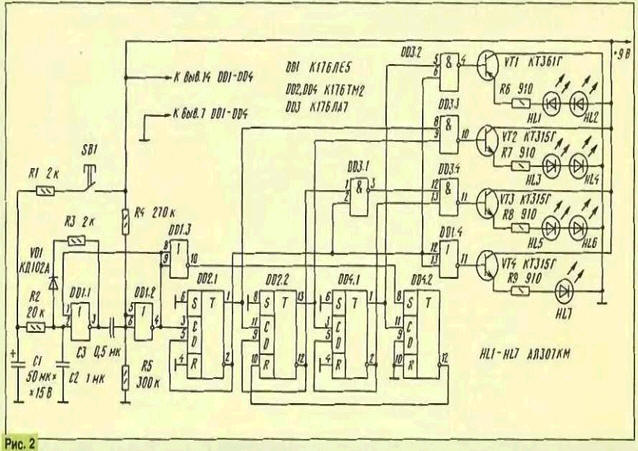

Come sapete, il microcircuito K176IEZ è un controdivisore per 6 con decodificatore integrato. All'uscita del decodificatore compaiono alternativamente i codici corrispondenti ai numeri visualizzati da 0 a 5. Ma poiché il dado è caratterizzato da numeri da 1 a 6, è necessario che l'indicatore visualizzi un sei invece dello zero. A tale scopo, il contatore è dotato di un decodificatore aggiuntivo costituito dagli elementi DD1.3, DD1.4 e dai transistor VT2, VT9. Si noti che un segno del numero 0 può essere considerato la presenza di segnali di livello zero sulle uscite c ed e del microcircuito DD2. La visualizzazione di qualsiasi altra cifra compresa tra 1 e 5 è caratterizzata dalla presenza su almeno una di esse del livello logico 1. Pertanto, nel momento in cui alle uscite appare una tensione di basso livello, l'indicatore dovrebbe visualizzare numero 0 anziché 6. Quando si utilizza un indicatore a sette segmenti, ciò significa che è necessario spegnere il segmento b e la luce d. Questo è esattamente ciò che fa il decoder aggiuntivo. L'impostazione dei livelli zero sui pin 11 e 13 del microcircuito DD2 porta alla comparsa dello stesso segnale all'uscita dell'elemento DD1.4. Di conseguenza, i transistor VT2 e VT9 si aprono. Il primo chiude VT3, che porta allo spegnimento del segmento b dell'indicatore HG1. Il secondo devia il transistor VT8, grazie al quale il segmento g è acceso. Ecco come si forma il numero 6 richiesto. Il dispositivo funziona come segue. Nello stato iniziale (mostrato nello schema) di contatto con il pulsante SB1, l'indicatore HG1 visualizza uno dei numeri da 1 a 6. Quando si preme il pulsante, il condensatore C1 viene rapidamente caricato attraverso il resistore R2, a seguito del quale il generatore inizia a generare impulsi rettangolari con una frequenza di ripetizione di circa 10 Hz. Dalla sua uscita, i segnali vengono inviati al contatore DD2. e sull'indicatore HG1 compaiono numeri lampeggianti continui. Dopo aver rilasciato il pulsante SB1, il condensatore C1 inizia a scaricarsi, la frequenza del generatore diminuisce gradualmente e la velocità di modifica dei numeri sull'indicatore diminuisce. Dopo circa 3 secondi, il contatore DD2 si ferma e sull'indicatore HG1 viene visualizzato uno dei numeri da 1 a 6. Il suo stato rimane invariato fino alla successiva pressione del pulsante SB1. Questa fissazione del numero "abbandonato" non solo rende il gioco diventa più divertente, ma impedisce anche ai giocatori di imbrogliare. Il dispositivo è alimentato dalla rete. La tensione in eccesso viene estinta dal condensatore C6 (tensione nominale non inferiore a 600 V). Il resistore R15 limita la corrente attraverso questo condensatore e R14 la scarica dopo aver scollegato il dispositivo dalla rete. Una tensione costante di circa 24 V viene generata dai diodi zener VD2, VD3. La potenza dissipata da essi è ridotta, quindi è consentito utilizzarli senza dissipatore di calore. Viene creata una caduta di tensione di circa 10 V sul resistore R9, che viene utilizzato per alimentare i microcircuiti DD1, DD2 e i transistor VT1-VT9. Il consumo energetico del dispositivo non supera i 2 W. Va notato che tutti i suoi elementi sono sotto tensione di rete. A questo proposito, devono essere accuratamente isolati dal corpo se questo è di metallo. Invece di IV-6, puoi utilizzare un indicatore LED a sette segmenti, ad esempio AL305A o AL305ZH. utilizzando le raccomandazioni fornite in [1]. Tuttavia, è meglio implementare l'indicatore nella forma tradizionale di un dado, con punti invece che numeri. In altre parole, in questo caso otterrete una faccia universale del cubo, sulla quale si illumineranno da uno a sei “punti” LED. Questo è esattamente l'indicatore utilizzato nella seconda versione del dispositivo (Fig. 2). Qui il circuito di avviamento (SB1, R1 e C1) e il generatore di impulsi (elementi DD1.1, DD1.2. VD1, C2, C3, R2-R5) sono simili a quelli sopra descritti. Il divisore di controfrequenza per 6 è realizzato sui flip-flop DD2, DD4 e sull'elemento DD1.3, in modo simile a come è stato fatto in [2]. I diagrammi temporali che ne spiegano il funzionamento sono mostrati in Fig. 3.

Poiché gli ingressi C dei flip-flop DD2.2, DD4.1 e DD4.2 sono collegati alle uscite dirette dei precedenti, il contatore su di essi funziona in modalità sottrazione. Conta in codice binario. Le sue uscite di informazione sono i pin 1 del chip DD4 (ordine alto) e 13.1 del chip DD2 (rispettivamente ordine medio e basso). Lo stato del contatore cambia lungo il fronte del segnale generato dall'elemento DD1.2. L'accensione del generatore con il pulsante SB1 porta alla comparsa di impulsi rettangolari sull'ingresso C del trigger DD2.1 e sull'ingresso S di DD4.2. In questo caso, all'uscita inversa di quest'ultimo viene posto un segnale con livello logico pari a 0, che consente il funzionamento del trigger DD2.2 all'ingresso C, e il contatore inizia a contare. Quando conta fino a 0. sulle uscite dirette dei trigger DD2.1. DD2.2 e DD4.1 sono impostati al livello zero. Successivamente, il primo calo da O a 1 all'uscita dell'elemento D01.2 commuta le uscite indicate e con esse l'uscita inversa DD4.2. in un unico stato. Il segnale di uscita DD4.2 ripristina il trigger DD2.1 all'ingresso R. Di conseguenza, il contatore entra nello stato corrispondente al numero 5. L'impulso successivo generato dall'elemento DD1.3 (in Fig. 3 è ombreggiato ) commuta l'uscita inversa del trigger DD4.2 allo stato zero, consentendo così un ulteriore conteggio. Quando il contatore conta nuovamente fino a zero, il ciclo si ripeterà. Un decoder assemblato su un chip DD3 e un elemento DD1.4. costruito in modo tale che gli stati 5. 4, 3. 2. 1 e 0 del contatore corrispondano ai numeri 5. 6.1, 2. 3 e 4 sulla “faccia” del dado. Ciò si evince dalla tabella seguente, che mostra la corrispondenza tra i livelli di segnale alle uscite del contatore, del decoder e lo stato dei LED HL1-HL7. In questo caso un led acceso nella tabella corrisponde al numero 1; un led spento corrisponde a 0. Poiché la corrente consumata dal dispositivo non supera i 60 mA. può essere alimentato sia dalla rete elettrica che dalle batterie Krona o Corundum. Quando si utilizza l'alimentazione di rete, è consentito utilizzare la stessa sorgente senza trasformatore della prima opzione. Tuttavia, in questo caso è necessaria una tensione di 9 V e quindi uno dei diodi zener D815D (ad esempio VD3) deve essere sostituito con un D815V. e l'altro (VD2) - a qualsiasi diodo al silicio a bassa potenza, ad esempio KD105B (il suo catodo è collegato al catodo VD3). La posizione dei LED HL1-HL7 sul bordo di questa versione del dado è mostrata in Fig. 4. In entrambi i dispositivi, invece dei microcircuiti della serie K176, è consentito utilizzare i loro analoghi delle serie K561, 564. Nel secondo dispositivo, per sostituire i transistor KT315G. Ognuna di queste serie è adatta per KT361G e tutti i LED che emettono nell'intervallo spettrale visibile sono adatti per LED AL307BM. Il gruppo diodi KTs405A può essere sostituito con KTs405B. KTs405V, KTs402A-KTs402V o quattro diodi KD105A-KD105V, collegandoli secondo il circuito del ponte raddrizzatore. Letteratura

Autore: V.Bannikov, Mosca

Un nuovo modo di controllare e manipolare i segnali ottici

05.05.2024 Tastiera Seneca Premium

05.05.2024 Inaugurato l'osservatorio astronomico più alto del mondo

04.05.2024

▪ Eruzioni vulcaniche previste dagli infrasuoni ▪ Scatta una foto prima dell'esplosione ▪ Il segreto della lingua camaleontica

▪ sezione del sito Elettronica di Consumo. Selezione di articoli ▪ articolo Città Eterna. Espressione popolare ▪ Perché i fulmini e i tuoni rimbombano in caso di maltempo? Risposta dettagliata ▪ articolo Tenda stile furgone. Consigli di viaggio ▪ articolo Produzione di biodiesel. Enciclopedia dell'elettronica radio e dell'ingegneria elettrica ▪ articolo Carta ignifuga. Messa a fuoco segreta

Homepage | Biblioteca | Articoli | Mappa del sito | Recensioni del sito www.diagram.com.ua |

Arabic

Arabic Bengali

Bengali Chinese

Chinese English

English French

French German

German Hebrew

Hebrew Hindi

Hindi Italian

Italian Japanese

Japanese Korean

Korean Malay

Malay Polish

Polish Portuguese

Portuguese Spanish

Spanish Turkish

Turkish Ukrainian

Ukrainian Vietnamese

Vietnamese

Lascia il tuo commento su questo articolo:

Lascia il tuo commento su questo articolo: